Veuillez aller sur https://cyber.gouv.fr/ pour naviguer le site officiel.

La crise sanitaire que nous traversons depuis plusieurs mois ébranle nos modes de vie, nos pratiques, nos usages, tant dans la sphère privée que dans la sphère professionnelle.

Alors que le port du masque, les gestes barrières et la distanciation sociale font désormais partie de notre quotidien, la pandémie nous a conduits à renouveler nos habitudes de travail. Je tiens particulièrement à remercier les agents de l’ANSSI qui ont incarné l’une des valeurs chères à l’agence, l’agilité, en faisant preuve d’un sens de l’adaptation remarquable. Sans leur investissement, leur réactivité, leur mobilisation et leur professionnalisme, nous n’aurions pas pu poursuivre nos missions comme nous l’avons fait. Car malgré la crise sanitaire, l’activité « cyber » n’a pas faibli, bien au contraire !

À l’image de nos modes de travail, ce rapport d’activité 2020 se renouvelle et propose, sous un format dématérialisé, de revenir sur les actions les plus marquantes menées par l’ANSSI durant l’année écoulée.

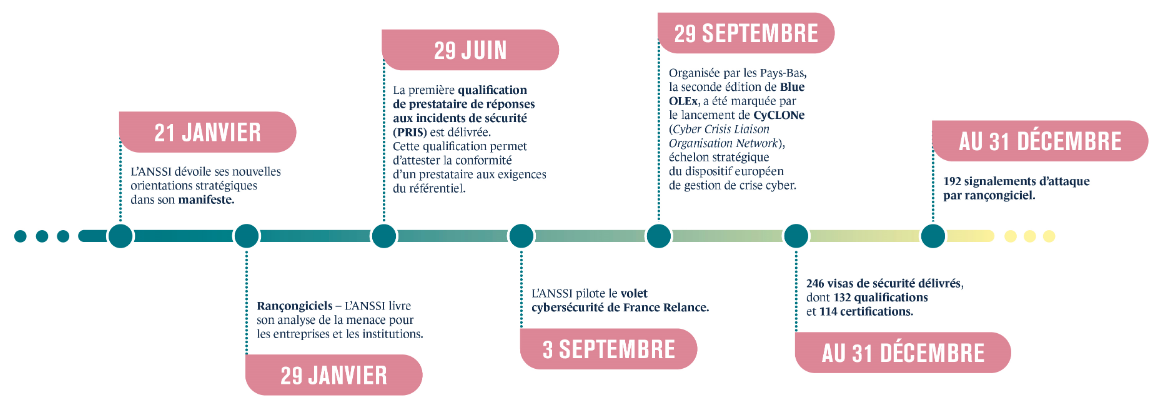

De la présentation de notre Manifeste en janvier 2020 au lancement de la nouvelle stratégie européenne de cybersécurité, en passant par les travaux de création du Campus Cyber, le lancement du dispositif France Relance et la seconde édition de Blue OLEx – le tout dans un contexte opérationnel intense marqué notamment par l’accroissement exponentiel de la menace criminelle – 2020 a été une fois de plus une année particulièrement riche pour l’ANSSI.

Parce que face à l’ampleur de la menace, l’union fait la force, l’ANSSI, fidèle à ses principes d’ouverture, a continué de nouer des partenariats avec des acteurs publics et privés pour sensibiliser et accompagner les entreprises, les administrations, les collectivités territoriales et les Français dans la prise en compte du risque cyber.

Alors que la menace cyber ne peut définitivement plus être ignorée, nous devons plus que jamais nous tourner vers l’avenir et anticiper. De nombreux défis nous attendent, au niveau national, international, et européen. Au premier semestre 2022, la France présidera le Conseil de l’Union européenne. L’ANSSI est déjà pleinement mobilisée pour contribuer à la réussite de cette présidence ainsi qu’aux échéances qui permettront le développement de la sécurité et de la confiance numériques de notre pays dans les années à venir.

Keep Calm and Carry On!

En 2020, la crise sanitaire liée à la pandémie de covid-19 a bouleversé les pratiques et les conditions de travail de nombreuses entreprises et organisations. L’ANSSI n’a pas fait exception. Agilité et créativité ont été indispensables pour poursuivre les missions de l’agence.

2020 a aussi été le témoin de nombreuses évolutions structurantes pour l’ANSSI :

548 agents au 31 décembre 2020

548 agents au 31 décembre 2020 105 nouvelles recrues

105 nouvelles recrues 37 ans moyenne d’âge des agents de l’ANSSI

37 ans moyenne d’âge des agents de l’ANSSI 21 millions d’euros budget de l’ANSSI (hors masse salariale)

21 millions d’euros budget de l’ANSSI (hors masse salariale)La confiance accordée à l’ANSSI trouve son origine dans le modèle français de cyberdéfense, qui se caractérise par une distinction entre les missions offensives et les missions défensives et le positionnement interministériel de l’agence. Au cœur de ce modèle, l’ANSSI a su démontrer son expertise technique acquise au fil des années. Reconnues, les compétences de l’ANSSI ont été sollicitées dans le cadre du développement d’outils numériques liés à la gestion de la crise sanitaire.

En outre, l’ANSSI a poursuivi sa mission de conseil et a continué à promouvoir la construction d’un numérique sécurisé et de confiance à l’échelle européenne.

136 millions d’euros montant alloué au volet cybersécurité de France Relance

136 millions d’euros montant alloué au volet cybersécurité de France RelanceLa transformation numérique et les bénéfices qui en découlent amènent de nouvelles vulnérabilités qu’il est difficile d’ignorer. En 2020, le travail de veille et d’analyse a permis à l’ANSSI d’approfondir sa connaissance de la menace en perpétuelle évolution.

Les tendances observées en 2019 se sont confirmées en 2020. L’année a été marquée par une recrudescence des attaques par rançongiciels. Le nombre de signalements liés à des rançongiciels a été multiplié par quatre par rapport à l’année 2019. Les menaces stratégiques, l’espionnage et les attaques par chaîne d’approvisionnement constituent également les phénomènes les plus observés durant l’année écoulée.

Aucun secteur d’activité ne semble épargné par les attaques cyber. Néanmoins, les victimes de rançongiciels sont principalement des collectivités territoriales, des établissements de santé et des entreprises du secteur de l’industrie.

La participation de l’ANSSI aux réseaux de CSIRT contribue à une meilleure compréhension commune de la menace ainsi qu’à une diffusion des alertes plus efficace. Compte tenu du niveau de la menace actuelle, le partage d’expérience et la mise en réseau sont essentiels à tous les niveaux.

L’année 2020 a été marquée par l’émergence des dispositifs de détection système, qui viennent compléter les moyens de détection existants. Ces nouveaux dispositifs ont notamment montré leur plus-value dans le cadre d’opérations de réponse à incident en permettant de suivre les actions de l’attaquant et de vérifier l’efficacité des mesures de remédiation ou d’endiguement.

Face à cette menace en perpétuelle expansion, anticipation et préparation sont essentielles pour se prémunir des cyberattaques.

Parce que la préparation est essentielle à tous les niveaux, la seconde édition de Blue OLEx a permis de tester le dispositif européen de gestion de crise cyber. L’édition 2020 a été marquée par la création de CyCLONe (Cyber Crisis Liaison Organisation Network). Maillon stratégique du dispositif, ce réseau de coordination, créé à l’initiative de la France et de l’Italie, rassemble les responsables des autorités nationales de cybersécurité de l’Union européenne. Objectifs : contribuer à la mise en œuvre du plan d’action de réponse à incident de la Commission européenne et compléter les structures de cybersécurité existantes au sein de l’Union européenne.En savoir plus

2 287 signalements

2 287 signalements 759 incidents

759 incidents 7 incidents majeurs

7 incidents majeurs 20 opérations de cyberdéfense

20 opérations de cyberdéfenseLa formation à la sécurité des systèmes d’information et la sensibilisation des Français aux risques numériques sont des enjeux majeurs.

Le Centre de formation à la sécurité des systèmes d’information de l’ANSSI (CFSSI) est chargé de définir et de mettre en œuvre la politique de l’agence en la matière. Il propose aux agents de l’État ainsi qu’aux personnels des opérateurs d’importance vitale et de services essentiels des formations dispensées par des professionnels de la cybersécurité, dont de nombreux agents de l’ANSSI. Leur sens de l’adaptation et leur réactivité ont permis de poursuivre les sessions de formation à distance durant l’année écoulée.

Le CFSSI contribue également à rendre plus lisible les opportunités de formation et les métiers du domaine cyber à travers différentes initiatives :

Les labels SecNumedu et SecNumedu-FC référencent les formations initiales et continues dédiées à la cybersécurité et assurent étudiants et recruteurs de la pertinence de leurs contenus. Ces deux labels connaissent un succès croissant. En 2020, 29 formations supplémentaires ont été labellisées.En savoir plus

Les labels SecNumedu et SecNumedu-FC référencent les formations initiales et continues dédiées à la cybersécurité et assurent étudiants et recruteurs de la pertinence de leurs contenus. Ces deux labels connaissent un succès croissant. En 2020, 29 formations supplémentaires ont été labellisées.En savoir plusPar ailleurs, le CFSSI participe à la sensibilisation des Français aux enjeux cyber à travers le MOOC SecNumacadémie. Depuis son lancement en 2018, 35 000 attestations de réussite ont été délivrées. En savoir plus

Depuis plusieurs années, l’ANSSI coordonne la participation de la France au Mois européen de la cybersécurité. Baptisée Cybermoi/s, la déclinaison française de cette initiative mobilise de nombreux acteurs publics et associatifs, et notamment Cybermalveillance.gouv.fr. Chaque année, le mois d’octobre est donc l’occasion de proposer plusieurs actions de sensibilisation aux risques numériques. L’édition 2020 du Cybermoi/s a été marquée par le lancement d’un nouveau site Internet et la publication de trois bandes dessinées interactives. En savoir plus

Depuis plusieurs années, l’ANSSI coordonne la participation de la France au Mois européen de la cybersécurité. Baptisée Cybermoi/s, la déclinaison française de cette initiative mobilise de nombreux acteurs publics et associatifs, et notamment Cybermalveillance.gouv.fr. Chaque année, le mois d’octobre est donc l’occasion de proposer plusieurs actions de sensibilisation aux risques numériques. L’édition 2020 du Cybermoi/s a été marquée par le lancement d’un nouveau site Internet et la publication de trois bandes dessinées interactives. En savoir plus

À période exceptionnelle, dispositif exceptionnel. Pour sensibiliser au mieux les Français pendant le confinement du printemps 2020, le groupe de travail du Cybermoi/s a lancé l’opération #CyberChezMoi. Faisant écho au Cybermoi/s, cette campagne, relayée par l’ANSSI, visait à rappeler les bonnes pratiques à adopter en matière de cybersécurité en situation de télétravail. L’opération a été renouvelée durant le deuxième confinement.

64 formations labellisées SecNumedu au 31 décembre 2020

64 formations labellisées SecNumedu au 31 décembre 2020 76 formations labellisées SecNumedu-FC au 31 décembre 2020

76 formations labellisées SecNumedu-FC au 31 décembre 2020 45 000 visites sur le site Internet du Cybermoi/s durant le mois d’octobre 2020

45 000 visites sur le site Internet du Cybermoi/s durant le mois d’octobre 2020Chipsec, un outil pour les tests de conformité des firmwares, A. Malard, Y.-A. Perez, MISC Magazine n ° 109, mai 2020.

Relevé de configuration matérielle sur plate-forme x86, A. Malard, Y.-A. Perez, MISC Magazine n ° 109, mai 2020.

Utilisation de Chipsec pour valider la sécurité de plate-formes matérielles, A. Malard, Y.-A. Perez, Symposium sur la sécurité des technologies de l’information et des communications (SSTIC), Rennes, France, juin 2020.

Inter-CESTI: Methodological and Technical Feedbacks on Hardware Devices Evaluations, R. Benadjila, A. Michelizza, P. Thierry, P. Trébuchet, M. Renard, SSTIC, Rennes, France, juin 2020.

Anticanonical codes from del Pezzo surfaces with Picard rank one, R. Blache, A. Couvreur, E. Hallouin, D. Madore, J. Nardi, M. Rambaud, H. Randriam – Trans. Amer. Math. Soc. 373, (2020) pp. 5371-5393.

MuSig-DN: Schnorr Multi-Signatures with Verifiably Deterministic Nonces, J. Nick, T.Ruffing, Y. Seurin, P. Wuille – ACM CCS 2020, pp. 1717-1731.

LWE with Side Information: Attacks and Concrete Security Estimation, D. Dachman-Soled, L. Ducas, H. Gong, M. Rossi, Crypto 2020, pp. 329-358.

(One) failure is not an option: Bootstrapping the search for failures in lattice-based encryption scheme, J.-P. D’Anvers, M. Rossi, F. Virdia, Eurocrypt 2020, pp. 3-33.

Blind Schnorr Signatures and Signed ElGamal Encryption in the Algebraic Group Model, G. Fuchsbauer, A. Plouviez, Y. Seurin, Eurocrypt 2020, vol.2, pp. 63-95.

Incremental Cryptography Revisited: PRFs, Nonces and Modular Design, V. Arte, M. Bellare, L. Khati, INDOCRYPT 2020, pp. 576-598.

Pyjamask: Block Cipher and Authenticated Encryption with Highly Efficient Masked Implementation, D. Goudarzi, J. Jean, S. Kölbl, T. Peyrin, M. Rivain, Y. Sasaki, S. Meng Sim, IACR Transactions on Symmetric Cryptology, vol. 2020, n ° S1, pp. 31-59.

SKINNY-AEAD and SKINNY-Hash, C. Beierle, J. Jean, S. Kölbl, G. Leander, A. Moradi, T. Peyrin, Y. Sasaki, P. Sasdrich, S. Meng Sim, IACR Transactions on Symmetric Cryptology, vol. 2020, n ° S1, pp. 88-131.

Isochronous Gaussian Sampling: From Inception to Implementation, J. Howe, T. Prest, T. Ricosset, M. Rossi, PQCRYPTO 2020, pp. 53-71.

MuSig2: Simple Two-Round Schnorr Multi-Signatures, J. Nick, T. Ruffing, Y. Seurin, IACR Cryptol. ePrint Arch. 2020/1261.

QCB: Efficient Quantum-secure Authenticated Encryption. R. Bhaumik, X. Bonnetain, A. Chailloux, G. Leurent, M. Naya-Plasencia, A. Schrottenloher, Y. Seurin, IACR Cryptol. ePrint Arch. 2020/1304.

Observations on COMET, D. J. Bernstein, H. Gilbert, M. Sönmez Turan – IACR Cryptol. ePrint Arch. 2020/1445.

Trisymmetric multiplication formulae in finite fields, H. Randriambololona, E. Rousseau, WAIFI 2020.

Deep Learning for side-channel analysis and introduction to ASCAD database, R. Benadjila, E. Cagli, C. Dumas, E. Prouff, R. Strullu, Journal of Cryptographic Engineering, 2020.

Percolation-Based Detection of Anomalous Subgraphs in Complex Networks, C. Larroche, J. Mazel, S. Clémençon, Symposium on Intelligent Data Analysis, IDA 2020.

Recent Trends in Statistical Analysis of Event Logs for Network-Wide Intrusion Detection, C. Larroche, J. Mazel, S. Clémençon, Conference on Artificial Intelligence for Defense (CAID 2020).

Sécurité de l’implémentation standard de VXLAN, A. Fuhrer, MISC-110.

Que faut-il attendre de DNS-over-HTTPS ?, F. Contat, SSTIC, Rennes, France, juin 2020.

Inter-CESTI: Methodological and Technical Feedbacks on Hardware Devices Evaluations, R. Benadjila, SSTIC, Rennes, juin 2020.

A systematic appraisal of side-channel evaluation stratregies, M. Azouaoui, D. Bellizia, I. Buhan, N. Debande, S. Duval, C. Giraud, E. Jaulmes, F. Koene, E. Oswald, F.-X. Standaert, Carolyn Whitnall – SSR 2020.

EM Injection Vs Modern CPU -Fault Characterization and AES Differential Fault Analysis, T. Trouchkine, G. Bouffard, J. Clédière, CEM France 2020.

Table Recomputation-Based Higher-Order Masking Against Horizontal Attacks, Z. Guo, M.Tang, E. Prouff, M. Luo, F. Yan, IEEE Trans. Comput. Aided Des. Integr. Circuits Syst. 39(1): 34-44 (2020).

A Comprehensive Study of Deep Learning for Side-Channel Analysis, L. Masure, C. Dumas, E. Prouff, IACR Trans. Cryptogr. Hardw. Embed. Syst. 2020(1): 348-375 (2020).

Random Probing Security: Verification, Composition, Expansion and New Constructions, S. Belaïd, J.-S. Coron, E. Prouff, M.Rivain, A.R. Taleb, Crypto (1), 2020: 339-368.

Applications of the Random Coupling Model for stacked printed circuit boards, V. Houchouas, M. Darces, M. Hélier, E. Cottais, J. Lopes Esteves, 2020 International Symposium on Electromagnetic Compatibility, EMC EUROPE, septembre 2020, pp. 1-6.

Applications of the Random Coupling Model for stacked printed circuit boards, V. Houchouas, M. Darces, M. Hélier, E. Cottais, J. Lopes Esteves, General Assembly and Scientific Symposium (URSI GASS), 2020 XXXIIIrd URSI, Rome, Italy, 2020.

Applications of the Random Coupling Model to Assess Induced Currents or Voltages in Reverberant Environment, V. Houchouas, M. Darces, M. Hélier, E. Cottais, J. Lopes-Esteves, Progress in Electromagnetic Research (PIERC), 2020, vol. 102, p. 109-125.

Active Forensics Tracking Exploiting Logical Effects of HPEM, J. Lopes Esteves, General Assembly and Scientific Symposium (URSI GASS), 2020 XXXIIIrd URSI, Rome, Italy, septembre 2020.

Electromagnetic security exploitation of the susceptibility of a UAV, J. Lopes Esteves, Directed Energy Research Symposium (DERC 2020), juin 2020.

Testing for Weak Key Management in Bluetooth Low Energy Implementations, J. Lopes-Esteves, T. Claverie, SSTIC, Rennes, France, juin 2020.

FreeSpec: specifying, verifying, and executing impure computations in Coq, T. Letan, Y. Régis-Gianas, CPP 2020.

The use of Coq for Common Criteria Evaluations, Y. Bertot, M. Dénès, V. Laporte, A. Fontaine, T. Letan, CoqPL 2020.

coqffi: Génération automatique de FFI Coq-OCaml, T. Letan, Li-Yao Xia – JFLA 2020.

Modular verification of programs with effects and effects handlers, T. Letan, Y.-R. Gianas, P. Chifflier, G. Hiet, Formal Aspects of Computing, 2020.

: également disponible en anglais.

: également disponible en anglais.